Temukan Bug CSRF di Facebook, Hacker ini Dapatkan Imbalan $25000. Seorang bug hunter baru-baru ini membagikan pengalamannya saat berburu bug di Facebook dan menemukan celah CSRF, yang juga memungkinkan untuk pengambilalihan akun (account takeover).

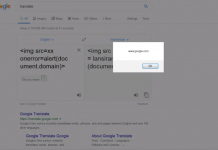

Bug hunter dengan codename Samm0uda tersebut menjelaskan bahwa bug ini memungkinkan hacker untuk mengirim permintaan dengan token CSRF ke endpoints yang rentan di Facebook yang kemudian juga bisa dilanjutkan dengan aksi pengambilalihan akun korban. Agar serangan ini efektif, penyerang harus menipu target (dengan teknik social engineering) untuk mengklik tautan. Namun berbeda dengan phising, tidak perlu aksi dari korban untuk menginputkan email dan password akun, cukup mengklik tautan saja. Mirip seperti bug clickjacking.

Melalui postingan di blognya, Samm0uda menjelaskan memungkinkan hacker untuk memposting di timeline korban, menghapus foto profile, mengunci akun korban, dan yang paling fatal adalah mengambil alih akun korban. Untuk pengambilalihan akun korban sendiri dilakukan dengan menambahkan email milik penyerang ke akun korban, tanpa disadari oleh si korban tentunya.

Baca juga:

- Mengenal RedStorm, Platform Bug Bounty dari Indonesia

- Uni Eropa Luncurkan Program Bug Bounty untuk Software Open Source

- BugHunter ID, Komunitas untuk Pemburu Bug Bounty Indonesia

- Dapatkan Bounty Hingga $40.000 dengan Menemukan Celah di Facebook dan Instagram

Bug ini telah dilaporkan pada tanggal 26 Januari lalu, dan telah di patch pada tanggal 31 Januari. Samm0uda sendiri menerima reward dari facebook pada tanggal 12 Februari 2019 kemarin.

Timeline

Berikut timeline dari bug tersebut dilaporkan hingga reward diterima oleh bug hunter:

- Jan 26, 2019 — Report Sent

- Jan 26, 2019— Acknowledged by Facebook

- Jan 28, 2019 — More details sent

- Jan 31, 2019— Fixed by Facebook

- Feb 12, 2019 — $25,000 Bounty Awarded by Facebook

Bounty yang cukup besar. Bagaimana? Apakah kalian mulai tertarik dengan dunia bug bounty? Jika kalian merasa berat dengan situs-situs high profile, kalian bisa mulai dari situs lokal terlebih dahulu. Ada banyak situs lokal terutama marketplace online yang menyediakan program bug bounty kok. (yuyudhn/linuxsec)